Private smartphones, tabletter truer kontornettverk

Fra det øyeblikket den første telekommutøren logget på hans arbeids-e-postkonto fra sin personlige datamaskin, begynte linjen mellom arbeid og hjem å bli uskarpt.

I dag, takket være mobilenheter som smarttelefoner og tabletter, kan vi surfe på nettet, sende og motta e-post og modifisere Arbeidsdokumenter fra nesten hvor som helst.

De fleste smarttelefoner og tabletter er kjøpt av forbrukere til personlig bruk. Men mange - selv de som har en trådløs trådløst plan - vil også bli brukt til arbeidssaker både på og utenfor kontoret.

Dette overlappingen mellom hjem og arbeid på mobile enheter har skapt tre store problemer for sikkerhetsbransjen som helhet.

Bedrifts IT-team kan for enkelt miste kontroll over enhetene. Juridiske rammer har vanskelig å avgrense mellom personlig og bedriftens bruk. Og sikkerhetsutviklere har ikke opplevd den nye programvaren.

Uten kontroll

Smartphones og nettbrett forenkler måten vi kommuniserer i dag. Glemme telefonsamtaler og e-post - disse nye enhetene gjør det enklere å bruke sosiale medier, slik som et økende antall mennesker, spesielt unge voksne, snakker til hverandre.

Budsjettene for små og mellomstore bedrifter vil ofte ikke dekke nettverksbaserte mobile enheter for alle som er under toppledelse.

Så folk tar med seg egne enheter på jobb og legger dem på kontoretettverket --- og i mange tilfeller don ' Ikke advarsel IT- eller sikkerhetsavdelingene om det.

Uten å vite hvem som har tilgang til nettverket, eller hvor ofte er det vanskelig for en nettverksadministrator å sørge for at sikkerhetspolitikk er oppfylt.

Den ekstra risikoen for mobile enheter er at de er lett tapt eller stjålet. Hvis smarttelefonen eller nettbrettet ikke er låst med passordbeskyttelse, vil utenforstående ha tilgang til potensielt sensitive data og firmaets e-postmeldinger.

IT-avdelinger har muligheter til å beskytte bedriftens data på personlige telefoner, sier James Lyne, seniorteknolog på engelskbaserte sikkerhetsselskapet Sophos.

Plattformer som [Microsoft] Exchange kan gi administratorer synlighet av hvilke typer enheter brukere bruker for å få tilgang til nøkkeltjenester, sier han. "Akseptabel brukspolitikk bør også tydelig skille brukerens ansvar: hvilke enheter som er tillatt, hvilke sikkerhetspraksis som skal overholdes, og hvordan du skal varsle IT hvis en enhet går tapt eller på annen måte er skadet."

Hvis organisasjoner ikke vil ha ansatte Bruk av personlige enheter for forretningsformål, kan enheter begrenses til tjenester basert på administrerte bedriftens eiendeler, for eksempel programvare for bedriftsoverensstemmelse.

Mange bedrifter vil imidlertid bevisst tillate brukere å blande personlig og profesjonell virksomhet på smarttelefonene eller nettbrettet. I disse scenariene er det kritisk at en sikkerhetsbaseline er oppfylt og håndhevet.

Ingen juridisk grunnlag

Juridiske avdelinger har sine egne utfordringer å møte. Bedrifter har jurisdiksjon over selskaps eide enheter, uansett hvordan og hvor de brukes. Men privateide enheter er ikke så lett overvåket.

I november rapporterte National Public Radio om en kvinne hvis personlige smarttelefon hadde blitt tørket av hennes arbeidsgiver. Fjernkontrollen, som slette alt på telefonen, var en feil, men saken reiste spørsmålet om et selskap skulle ha så mye tilgang til en personlig enhet.

For juridiske avdelinger i bedriften er det ikke klart hvilke aktiviteter på en smarttelefon eller tablett teller som privat bruk, og som ikke gjør det.

Hva skal juridiske avdelinger være bekymret for, og hvordan bør disse bekymringene sendes videre til arbeidstakeren?

Lyne sa at mobile enheter skal dekkes av samme overholdelse forskrifter som bærbare datamaskiner eller konvensjonelle datamaskiner. Tap av arbeidsrelaterte data på en personlig enhet er ikke akseptabelt.

"Det er sagt at forventningene til sikkerhetskontroll på mobile enheter også er mindre utviklet i mange lands juridiske rammer," tilføyde Lyne. "Bedrifter bør sørge for at ansatte forstår deres forpliktelser til å administrere og beskytte enheten, men bør også være bevisst på risikoen for tap av data for sine virksomheter. Når det er mulig, minimer strømmen av sensitive data til disse enhetstyper for å redusere risikoen for tap. "

Vanskelig å holde øye med

Mobile plattformer presenterer et nytt sett med utfordringer for sikkerhet, sier Lyne. Først og fremst utvider deres nærvær mye antall operativsystemer - Android, BlackBerry, Apples IOS, HPs WebOS - som må beskyttes.

Microsoft-operativsystemer har lenge vært det primære fokusområdet for sikkerhetsinvesteringer, "Lyne forklart. "Det bredere settet av plattformer som brukes, krever ikke bare mer dekning fra løsninger, men det er ganske forskjellig i implementering og politikk å fundamentalt beskytte hver av disse enhetene. Disse plattformene, uten standarder, kan øke kostnadene spesielt. "

For det andre er mobiliteten til disse gadgetene i seg selv en utfordring. Hver enhet beveger seg kontinuerlig inn og ut av nettverket, og det vil nesten sikkert brukes til en blanding av arbeid og personlige forhold.

Disse endringene i brukeradferd utfordrer konvensjonelle sikkerhetspolitikker og vil ha en betydelig innvirkning på oppførselen til Sikkerhetsteknologi.

"Bransjen bør ikke falle i fellen for å forsøke å beskytte mobile enheter med en identisk modell til den tradisjonelle datamaskinen," sa Lyne. "Mens sikkerhetsproblemer utvilsomt eksisterer på disse enhetene, og vi alle trenger å gjenkjenne sannsynligheten for større fokus på denne enheten av angripere, er trusselvektorer og beskyttelsesmodeller en annen plattform til plattform."

Den umiddelbare prioriteten for bedrifter vil være å administrere den grunnleggende samsvaren til hver mobil enhet. Bedrifter bør vite hvilke enheter som blir brukt og sikre at passordsikkerhet, kryptering og patching er helt opp til grunnen. Overholdelse er nøkkelutgangsposisjonen for de som ønsker å sikre sine mobile enheter. Men da trusselen utvikler seg, vil det også være produktkrav.

- Spille Catchup: IT-avdelinger Ansiktssikkerhet Dilemm

- 'Appitypes': Du er hva du appforsker sier

- Digital overbelastning: For mye teknologi tar Det er Toll

4 Tips for å konvertere Facebook Live Viewers til betalende kunder

Med mer enn 1,9 milliarder mennesker som bruker Facebook hver måned, er Facebook Live en enkel måte å kringkaste til verdens største publikum gratis. Små bedrifter som ikke bruker Facebook Live for å markedsføre sine produkter og tjenester, mangler verdifulle kunder. "Facebook Live er et av de kraftigste, men underutiliserte verktøyene en liten bedrift kan bruke til å engasjere seg med sitt marked", sa Elizabeth Giorgi, grunnlegger og administrerende direktør i Mighteor.

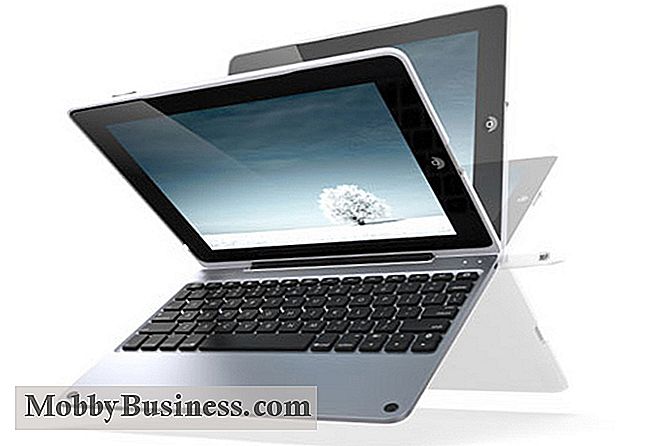

5 IPad Air 2-tilbehør for bedrifter

Tastatur: ClamCase Pro til iPad Air 2 Et tastatur på berøringsskjermen er bra for hammer ut tekstmeldinger og korte e-poster. Men for utvidede skrive økter trenger du noe litt mer betydelig. ClamCase Pro-tastaturdekselet er litt dyrt, men det er trolig det nærmeste du får tilnærming til en bærbar datamaskin med iPad.